NAT on Cisco Router

Sebelumnya saya akan mengingatkan kembali bagaimana IPv4 ini memiliki 2 kategori dalam pengaplikasiannya di jaringan, yaitu IP Public dan IP Private. IP Public adalah IP yang dimiliki host , Router, ataupun Server yang terhubung di Internet. Katakanlah Server seperti Facebook, Google, Yahoo.. Server tersebut menggunakan IP Public. IP Public sifatnya Unik, itu artinya tidak ada dua atau lebih host yang menggunakan IP address Public yang sama, sedangkan IP Private merupakan IP yang dalam pengaplikasiannya dipakai di Jaringan lokal yang tidak dapat berhubungan dengan Jaringan Internet secara langsung.

NAT bagaikan pahlawan yang menjawab semua permintaan akses Internet yang membludak di muka bumi ini. NAT memiliki kemampuan untuk mentranslasikan bit bit pada IP address private menjadi IP address Public. Oke mungkin sebagian orang mulai berpikir, kenapa harus pakai NAT..? Kenapa tidak memaksimalkan penggunaan IP Public saja ?

Jawabannya karena kita sayang dengan IPv4 (Loh!), ya karena IPv4 ini sangatlah terbatas. Jumlahnya kisaran 4.294.967.296, dan itu berbanding terbalik dengan pengguna Internet yang sekarang ini sudah berkembang biak menjadi sangat banyak. Kita bisa bayangkan misalkan suatu kantor memiliki 100 karyawan yang membutuhkan koneksi Internet untuk pekerjaan mereka. Maka tidak mungkin setiap karyawan diberi IP Public satu per satu yang notabenya IPv4 ini sangatlah terbatas ditambah lagi biaya pembelian IP Public pun terbilang tidak murah. Dan atas dasar itulah NAT digunakan, untuk menghemat pemakaian IPv4 yang sebentar lagi akan habis.

Tadi kita sudah mengenal bagaimana NAT sangat diperlukan, konsep tidak akan lengkap tanpa adanya penerapan. Setuju? Tapi sebelum praktek, kita harus mengenal dulu NAT pada perangkat yang kita gunakan itu bagaimana sih cara kerjanya.

Oke..kita disini akan menggunakan Cisco sebagai Router yang menjalankan NAT. Secara garis besar, NAT pada Cisco terbagi menjadi 3 yaitu:

1. Static NAT , dalam penggunaannya disebut one to one IP address. Bagaimana one IP Private diarahkan ke one IP Public. Ini biasa digunakan pada server jaringan local yang menggunakan IP Private agar server bisa diakses dari Jaringan Public. Ini erat kaitannya dengan penerapan DMZ.

2. Dynamic NAT, ini salah satu keunikannya. Bagaimana NAT memiliki pool Address sebagaimana Pool biasa kita pakai di DHCP. Berbeda dengan konsep masquerade (dikenal di firewall linux) yang menggunakan one IP address untuk seluruh usernya. Tetapi disini router memberikan IP Public yang lebih dari satu untuk memberikan kenyamanan bagi pengguna yang lebih banyak. Untuk membuat poolnya sendiri DyNAT ini juga membutuhkan fitur lain dari Cisco untuk mengklasifikasikan IP address privatenya, yaitu Access Control List.

3. Overload NAT, kalau sebelumnya kita sudah mengenal NAT di Linux. Kita akan menjumpai istilah masquerade. Ya overload bisa dibilang nama lain dari masquerade. Jadi dengan satu IP Public, sudah cukup untuk mewakili jaringan lokal kita terhubung ke Internet. Tetapi dalam pengaplikasiannya ini bisa dikolaborasikan juga dengan Dynamic NAT.

Selain dari ke-3 cara tersebut, NAT di Cisco juga dapat di gabungkan satu dengan yang lain. Misalkan mengkolaborasikan Overload NAT dengan Dynamic NAT.

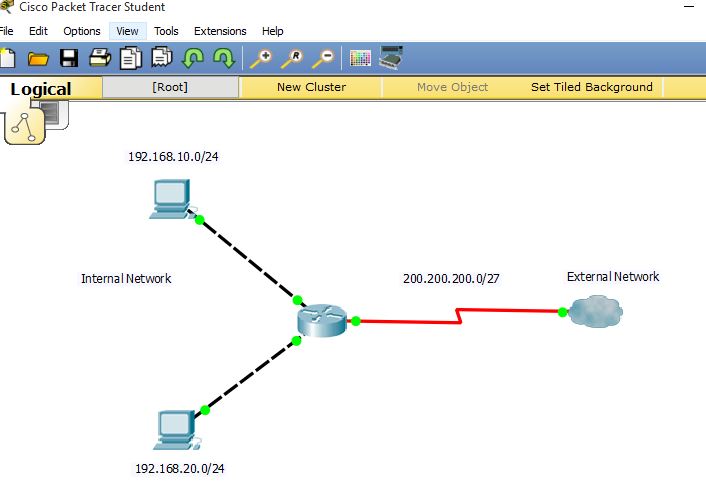

Pada topologi ini kita akan menghubungkan Jaringan Internal dengan Jaringan External yang pastinya menggunakan NAT. Kita bisa memilih untuk metode penerapannya, sebenarnya tergantung dengan keadaan jaringannya juga. Kita bisa memilih Dynamic NAT ataupun Overloading NAT, atau bisa juga memakai keduanya. Kalau pakai Dynamic nantinya kita akan buat pool terlebih dahulu, disini kita punya alamat public 200.200.200.0/27 artinya kita punya maksimal 30 address untuk range pool NAT kita. Kalau mau di Overload, bisa juga dengan membuat pool NAT tetapi dikasih single IP. Oke kalo penasaran mari kita kerjakan.

Pertama kita kasih IP dari setiap Interface dan tentuin juga interface inbound dan outbound router agar NAT mengetahui arah keluar masuk dari interface router kita. Let’s do it!

Router(config)# hostname NAT_Router

NAT_Router(config)# int s0/0

NAT_Router(config-if)# ip address 200.200.200.1 255.255.255.224

NAT_Router(config-if)# ip nat outside

NAT_Router(config-if)# no shutdown

NAT_Router(config-if)# int fa0/0

NAT_Router(config-if)# ip address 192.168.10.1 255.255.255.0

NAT_Router(config-if)# ip nat inside

NAT_Router(config-if)# no shutdown

NAT_Router(config-if)# int fa0/1

NAT_Router(config-if)# ip address 192.168.20.1 255.255.255.0

NAT_Router(config-if)# ip nat inside

NAT_Router(config-if)# no shutdown

Oke tahap selanjutnya kita buat pool NAT yang rangenya dari 200.200.200.10 sampai 200.200.200.20, dilanjutkan dengan membuat ACL yang isinya mengijinkan network A dan B untuk di-NAT ke pool NAT.

NAT_Router(config)# ip nat pool NAT_POOL 200.200.200.10 200.200.200.20 netmask 255.255.255.0

NAT_Router(config)# access-list 11 permit 192.168.10.0 0.0.0.255

NAT_Router(config)# access-list 11 permit 192.168.20.0 0.0.0.255

Selanjutnya terapkan Dynamic NAT sesuai dengan POOL yang ada dengan perintah:

NAT_Router(config)# ip nat inside source list 11 pool NAT_POOL

Oke.. itu sudah selesai, untuk mengeceknya bisa menggunakan perintah debug ip nat .

Selanjutnya menggunakan POOL tetapi menggunakan single IP dan juga dikasih bumbu Overload. Check this out!

NAT_Router(config)# ip nat pool NAT_POOL 200.200.200.10 200.200.200.10 netmask 255.255.255.0

NAT_Router(config)# access-list 11 permit 192.168.10.0 0.0.0.255

NAT_Router(config)# access-list 11 permit 192.168.20.0 0.0.0.255

NAT_Router(config)# ip nat inside source list 11 pol NAT_POOL overload